\newpage

# Attaques et protection contre le VLAN Hopping

## Switch spoofing DTP

### DTP : Fonctionnement de base

1. Entrez la commande ci-dessous sur S1 et S2

```

show interface G0/0 switchport

```

2.

- Quel champ indique le mode de fonctionnement (trunk ou access) du port G0/0 ?

- C'est le champ `Operational Mode`

- A quelle valeur est-elle sur les switchs S1 et S2 ?

- ```

Operational Mode: static access

```

- Est-ce que le switch S2 a des interfaces en mode trunk ? Utilisez la commande `sh interface trunk` pour le vérifier.

- Non, le switch S2 n'a aucune interface en mode trunk.

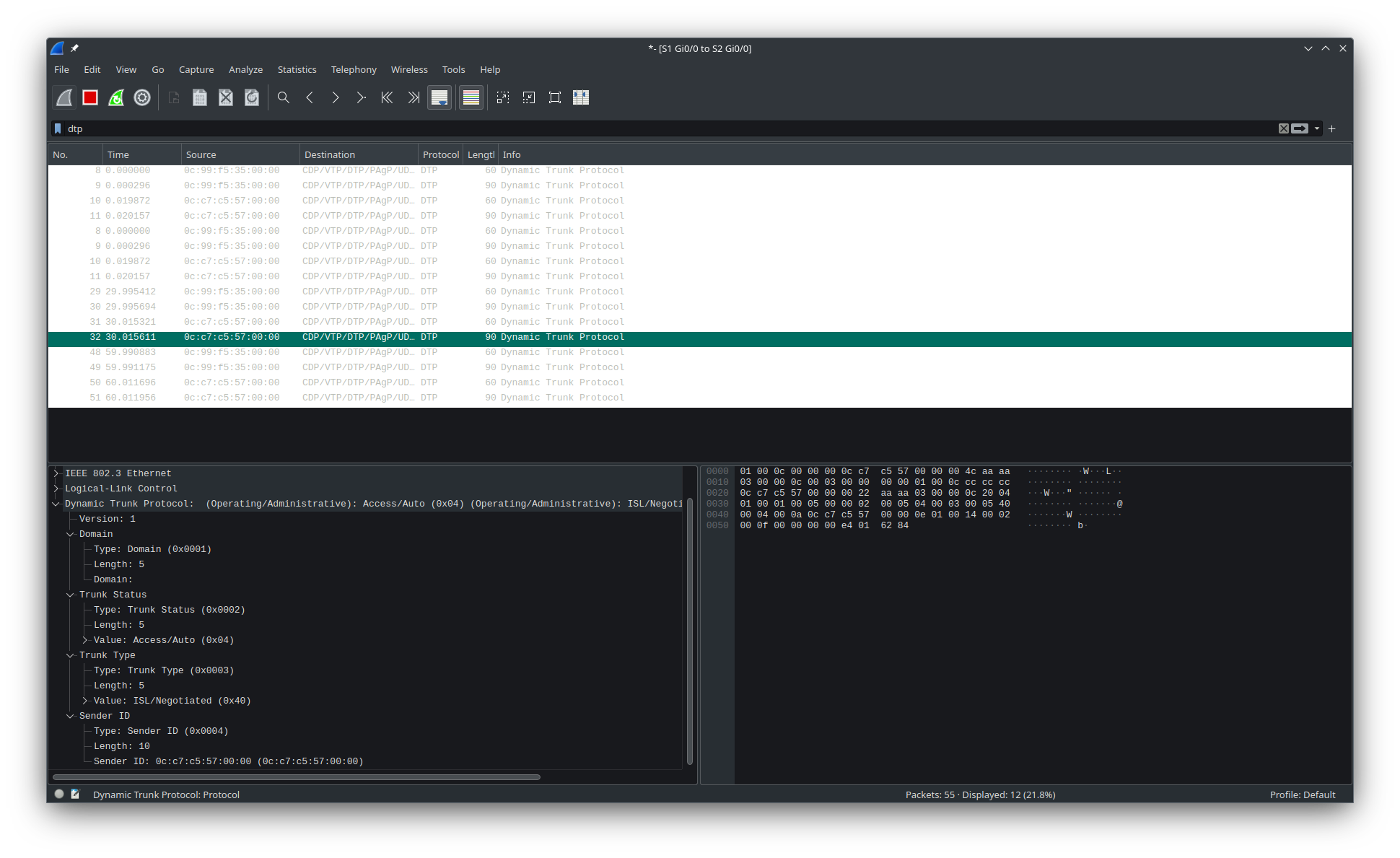

3. Capturez les messages DTP qui circulent entre S1 et S2.

- Quelle est la destination des messages ?

- CDP/VTP/DTP/PAgP/UDLD --- 0**1**:00:0c:cc:cc:cc

- De quel type de communication s’agit-t-il ? (Unicast/Multicast/Broadcast ?)

- Multicast, car le bit de poids faible de l'octet de poids fort de

l'adresse est posé à 1 (démarqué en gras ci-dessus).

4. Sur la même adresse de destination circulent d’autres protocoles que DTP, citez-les et donnez-en une brêve description ?

- Le seul protocole autre protocole que DTP dont le paquets portent la même

adresse de destination est CDP. CDP (_Cisco Discovery Protocol_) est un protocole

permettant la collecte d'informations sur les appareils voisins qui ont une

connexion directe avec le switch en question. Ce protocole permet d'obtenir

des informations non-seulement sur le hardware, mais aussi sur le software

ainsi que le nom que porte l'appareil en question.

- A partir de la capture Wireshark, décrivez comment sont encapsulés ces messages sur Ethernet[^1] ?

- Les paquets CDP sont encapsulés dans le champ "données utiles" de la

partie LLC (_Logical Link Control_) d'une trame Ethernet. Cette sous-couche

fait partie de la couche 2 du modèle OSI (couche liaison) et elle permet

de fiabiliser le protocole MAC par un contrôle d'erreur est un controle

de flux.

[^1]: [Contrôle de la liaison logique](https://fr.wikipedia.org/wiki/Contr%C3%B4le_de_la_liaison_logique)

### Attaque du DTP avec `Yersinia`

### Sécurisation des switches

## VLAN Hopping sur le VLAN natif

### Révision VLAN

### Double tagging `Scapy`

### Double tagging `iproute2`

### Sécurisation des switches